Schritt-für-Schritt-Anleitungen für Deinen Erfolg

Nutze unsere umfassenden und absolut kostenlosen Anleitungen noch heute, um Computerprobleme und technische Herausforderungen eigenständig zu meistern und Deinen Windows-Computer wieder in Topform zu bringen.

Viele Windows-Tipps direkt in einem Programm

Systeminformationen anzeigen, Windows prüfen, Reparaturfunktionen starten und Berichte lokal speichern.

Mit der kostenlosen kostnix-web.de – Windows Toolbox findest Du viele Windows-Funktionen, Prüfwerkzeuge und Systeminformationen an einem Ort. Besonders hilfreich, wenn Du SFC, DISM, CHKDSK, Autostart, Windows-Sicherheit oder Winget nicht jedes Mal manuell suchen möchtest.

✓ kostenlos ✓ digital signiert ✓ keine automatische Datenübertragung ✓ nutzt Windows-eigene Funktionen ✓ für Einsteiger verständlich erklärt

ℹ️ Werbung - Affiliate-Link

Driver Easy – Treiber mit 1 Klick aktualisieren (mit Rabattvorteil)

Halte deinen Windows-PC immer auf dem neuesten Stand – schnell, einfach und sicher!

Sichere dir 50% Neukundenrabatt und zusätzlich 20% Extra-Rabatt mit einem exklusiven Vorteilscode!

Weitere Infos und den Code findest du hier auf kostnix-web.de.

Amazon Computer-Angebote

Acronis True Image

Einfache Datensicherung mit wenigen Klicks. Sichere einzelne Dateien, Laufwerke oder auch den ganzen PC inklusive Betriebssystem!

Software-Dealz

Top-Software zum Tiefpreis!

Spare bis zu 75 % auf Windows, Office & mehr,

sofort verfügbar, 100 % legal.

Jetzt entdecken und clever shoppen: software-dealz.de

CCleaner 20% - Rabatt

Jetzt 20 % Rabatt für das erste Jahr sichern!

Mach deinen PC schneller, sicherer und effizienter – mit CCleaner Pro zum exklusiven Sparpreis für das erste Jahr.

Optimieren war nie einfacher

IObit Advanced SystemCare Professional Renewal

kostenloses Tuning-Tool für Windows.

All-in-one Computerpflege: Säubern, Optimieren und Schützen.

Amazon Computer-Angebote

Driver Easy – Treiber mit 1 Klick aktualisieren (mit Rabattvorteil)

Halte deinen Windows-PC immer auf dem neuesten Stand – schnell, einfach und sicher!

Sichere dir 50% Neukundenrabatt und zusätzlich 20% Extra-Rabatt mit einem exklusiven Vorteilscode!

Weitere Infos und den Code findest du hier auf kostnix-web.de.

IObit Advanced SystemCare Professional Renewal

kostenloses Tuning-Tool für Windows.

All-in-one Computerpflege: Säubern, Optimieren und Schützen.

Acronis True Image Month Sale

Einfache Datensicherung mit wenigen Klicks. Sichere einzelne Dateien, Laufwerke oder auch den ganzen PC inklusive Betriebssystem!

Top-Software zum Tiefpreis

bei Software-Dealz!

Spare bis zu 75 % auf Windows, Office & mehr,

sofort verfügbar, 100 % legal.

Jetzt entdecken und clever shoppen: software-dealz.de

CCleaner 20% - Rabatt

Jetzt 20 % Rabatt für das erste Jahr sichern!

Mach deinen PC schneller, sicherer und effizienter – mit CCleaner Pro zum exklusiven Sparpreis für das erste Jahr.

Optimieren war nie einfacher

So nutzt Du unsere Anleitungen effektiv

1.

Problem / Ziel identifizieren

Ermittle das spezifische Windows-Problem Deines Computers oder das Ziel, das Du erreichen möchtest, um die entsprechende Anleitung von kostnix-web.de auswählen zu können.

2.

Anleitung befolgen

Befolge die klaren, schrittweisen Anweisungen, um das Problem zu beheben.

Führe gegebenenfalls zuerst eine Datensicherung durch.

Bei Fragen zu unseren Anleitungen steht Dir kostnix-web.de zur Verfügung.

3.

Ergebnis überprüfen

Bitte teste deinen Computer, um sicherzugehen, dass das Problem gelöst ist und du dein Ziel erreicht hast.

Hinterlasse einen Kommentar, damit wir unser Angebot kontinuierlich verbessern können.

Hier findest Du die Anleitung zu Deinem Problem / Ziel:

Anleitungen, Tipps & Tricks

Versteckte Funktionen in Windows 11 freischalten: So nutzt Du ViVeTool richtig

Windows 11 - altes und "neues" Startmenü, aktiviert mit dem ViVeTool Viele neue Funktionen von Windows 11 sind schon im System vorhanden, werden aber nur schrittweise für Nutzer freigeschaltet. Das bedeutet: Manche bekommen die Features früher, andere erst Wochen oder...

Datensicherheit – was Dein Browser über Dich verrät

Datenschutz im Browser zahlt sich aus Wenn Du im Internet surfst, hinterlässt Du mehr Spuren, als Dir vielleicht bewusst ist. Dein Browser verrät automatisch Informationen über Dein Gerät, Deine Verbindung und Deine Einstellungen – ganz ohne Cookies oder Tracker....

Windows 10 lebt weiter – kostenlose Sicherheitsupdates (ESU) nach Supportende – kostenlos!

Was ist Windows ESU? Microsoft hat den normalen Support für Windows 10 bereits am 14. Oktober 2025 beendet. Damit Dein PC trotzdem sicher bleibt, gibt es das ESU-Programm – das steht für „Erweiterte Sicherheitsupdates“ / "Extendet Security Updates". Mit ESU bekommst...

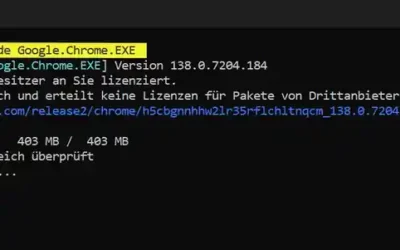

Winget upgrade –all: Alle Programme in Windows aktualisieren

Schnellstart: Alle Programme mit Winget aktualisieren Öffne die Eingabeaufforderung, PowerShell oder das Windows Terminal. Gib anschließend folgenden Befehl ein: winget upgrade --all Bestätige den Befehl mit der Enter-Taste. Winget prüft anschließend verfügbare...

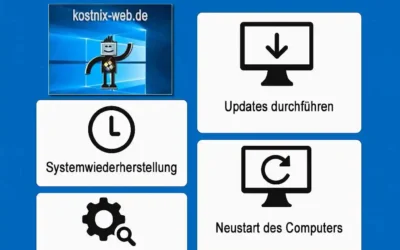

Hilfe zur Selbsthilfe bei Windows-Problemen

Erste Hilfe Maßnahmen Hast Du Schwierigkeiten mit Deinem Windows-Computer? Vielleicht läuft er langsamer als gewohnt, zeigt Fehlermeldungen an oder reagiert nicht mehr zuverlässig. Keine Sorge – Du bist nicht allein und oft lassen sich solche Probleme mit ein paar...

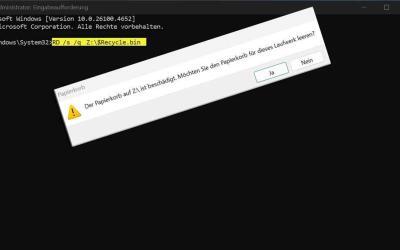

Windows Fehlermeldung: Der Papierkorb ist beschädigt.

Der Papierkorb auf Laufwerk ... ist beschädigt. Möchten Sie den Papierkorb für dieses Laufwerk leeren? Der Windows-Papierkorb ist für jedes Laufwerk als versteckter Systemordner ($Recycle.Bin) vorhanden. Wird dieser Ordner beschädigt – etwa durch Dateisystemfehler,...

Hier findest Du alle Tipps & Tricks von kostnix-web.de in einer Übersicht:

Schritte zur erfolgreichen Nutzung

Verständnis für das Problem entwickeln

Beginne damit, das Problem genau zu verstehen, um die richtige Anleitung zu wählen.

Anleitung sorgfältig lesen

Nimm Dir Zeit, die Anleitung gründlich zu lesen, bevor Du mit der Umsetzung beginnst.

Geduldig und methodisch vorgehen

Arbeite Schritt für Schritt und verliere nicht die Geduld, um das beste Ergebnis zu erzielen.

ℹ️ Werbung - Affiliate-Link

Teile Dein Wissen und bewerte uns!

Hat Dir diese Anleitung oder eines der Windows-Tools auf kostnix-web.de weitergeholfen?

Dann teile den Beitrag gerne über den Button Deines bevorzugten Netzwerks (Facebook, X, WhatsApp, Snapchat, Telegram oder per E-Mail).

So können auch andere von klaren Schritt-für-Schritt-Lösungen und einer einfacheren Windows-Optimierung profitieren.

Wenn Du unsere Arbeit unterstützen möchtest, freuen wir uns über Deine kurze Bewertung auf Trustpilot.

Dein Feedback hilft uns, die Inhalte und Tools noch besser auf Deine Bedürfnisse abzustimmen.

Solltest Du Fragen haben oder zusätzliche Hilfe benötigen, sind wir gerne für Dich da: Hinterlasse einfach einen Kommentar oder nutze unser Kontaktformular.

Probiere unsere Anleitungen aus!

Entdecke unsere Schritt-für-Schritt-Anleitungen von kostnix-web.de und teile Deine Erfahrungen mit uns. Lass uns wissen, wie sie Dir geholfen haben, Deine Computerprobleme zu lösen!