Schritt-für-Schritt-Anleitungen für Deinen Erfolg

Nutze unsere umfassenden und absolut kostenlosen Anleitungen noch heute, um Computerprobleme und technische Herausforderungen eigenständig zu meistern und Deinen Windows-Computer wieder in Topform zu bringen.

Driver Easy Aktionscode

Driver Easy: Schnelle und sichere Treiber-Aktualisierung mit nur einem Klick.

Spare jetzt 15% mit dem Vorteilscode

kostnix-web.de

(Werbung Affliate-Link)

Amazon Computer-Angebote

Der Amazon Prime Day startet am

08. Juli um Mitternacht!

Hier findest Du bereits jetzt Angebote in Sachen Computer & Zubehör.

(Werbung Affliate-Link)

Acronis True Image Month Sale

Jetzt bis zu 20 % Rabatt auf Acronis in der Zeit vom

1. Juli - 31. Juli 2025

mit dem Code

acronissummersale![]()

(Werbung Affliate-Link)

IObit Advanced SystemCare Professional Renewal

kostenloses Tuning-Tool für Windows.

All-in-one Computerpflege: Säubern, Optimieren und Schützen.

(Werbung Affliate-Link)

Amazon Computer-Angebote

08. Juli um Mitternacht!

Hier findest Du bereits jetzt Angebote in Sachen Computer & Zubehör.

(Werbung Affliate-Link)

Driver Easy Aktionscode

Driver Easy: Schnelle und sichere Treiber-Aktualisierung mit nur einem Klick.

Spare jetzt 15% mit dem Vorteilscode

kostnix-web.de

(Werbung Affliate-Link)

IObit Advanced SystemCare Professional Renewal

kostenloses Tuning-Tool für Windows.

All-in-one Computerpflege: Säubern, Optimieren und Schützen.

(Werbung Affliate-Link)

Acronis True Image Month Sale

Jetzt bis zu 20 % Rabatt auf Acronis in der Zeit vom

1. Juli - 31. Juli 2025

mit dem Code

acronissummersale![]()

(Werbung Affliate-Link)

So nutzt Du unsere Anleitungen effektiv

1.

Problem / Ziel identifizieren

Ermittle das spezifische Windows-Problem Deines Computers oder das Ziel, das Du erreichen möchtest, um die entsprechende Anleitung von kostnix-web.de auswählen zu können.

2.

Anleitung befolgen

Befolge die klaren, schrittweisen Anweisungen, um das Problem zu beheben.

Führe gegebenenfalls zuerst eine Datensicherung durch.

Bei Fragen zu unseren Anleitungen steht Dir kostnix-web.de zur Verfügung.

3.

Ergebnis überprüfen

Bitte teste deinen Computer, um sicherzugehen, dass das Problem gelöst ist und du dein Ziel erreicht hast.

Hinterlasse einen Kommentar, damit wir unser Angebot kontinuierlich verbessern können.

Hier findest Du die Anleitung zu Deinem Problem / Ziel:

Anleitungen, Tipps & Tricks

Der Windows-11-Katalog: Was er kann und wie Du ihn entfernst

Was ist der Windows-11-Katalog? Mit Windows 11 wurde 2023 eine neue Funktion namens Katalog eingeführt die in den Datei-Explorer integriert ist. Diese Funktion basiert technisch auf den Bibliotheken, die bereits mit Windows 7 eingeführt wurden. Der Katalog präsentiert...

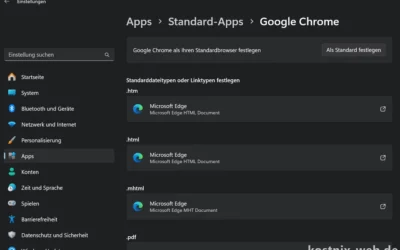

Standardbrowser ändern (Windows 11)

In Windows 11 ist der Edge-Browser als Standardbrowser voreingestellt. Wer lieber mit einem anderen Browser, beispielsweise Google Chrome, Mozilla Firefox etc., im Internet surfen will, kann diese Voreinstellung ganz einfach ändern.Infos zu verschiedenen Browsern...

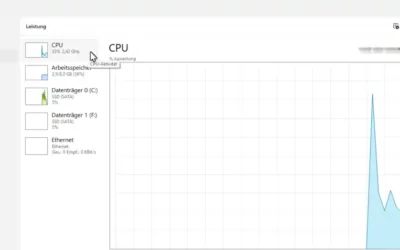

Windows-Computer wieder etwas schneller machen

Langsamerer Computer, mögliche Gründe Du fragst Dich, warum Dein Windows-Computer nicht mehr so läuft, wie am ersten Tag, sondern mit der Zeit immer langsamer wird? Hier sind einige der häufigsten Gründe, die dafür verantwortlich sein können und die entsprechenden...

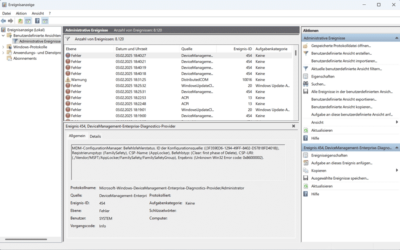

Windows-Ereignisanzeige eventvwr

Die Windows-Ereignisanzeige: Dein Werkzeug zur Problemdiagnose Hast Du schon einmal von der Windows-Ereignisanzeige gehört? Sie ist ein oft unterschätztes, aber äußerst nützliches Tool, das Dir helfen kann, Probleme mit Deinem Computer zu verstehen und zu...

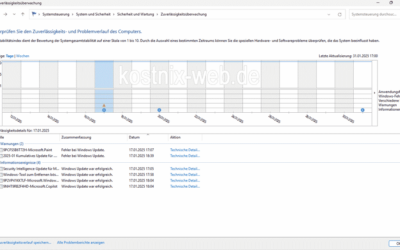

Windows Zuverlässigkeitsverlauf permon /rel

Der Zuverlässigkeitsverlauf in Windows ist ein nützliches Tool, um die Stabilität und Zuverlässigkeit Deines Systems zu überwachen. Er zeigt Dir eine Übersicht über Systemereignisse an und hilft Dir, Probleme zu identifizieren und zu beheben. Zuverlässigkeitsverlauf...

Windows 11 Upgrade auf älteren Windows 10 Computern

Das Support-Ende von Windows 10 Du nutzt noch Windows 10 und fragst Dich, wie lange Du noch mit Updates und Support rechnen kannst? Hier sind die wichtigsten Informationen zum Support-Ende von Windows 10: Wann endet der Support für Windows 10? Der Support für Windows...

Hier findest Du alle Tipps & Tricks von kostnix-web.de in einer Übersicht:

Schritte zur erfolgreichen Nutzung

Verständnis für das Problem entwickeln

Beginne damit, das Problem genau zu verstehen, um die richtige Anleitung zu wählen.

Anleitung sorgfältig lesen

Nimm Dir Zeit, die Anleitung gründlich zu lesen, bevor Du mit der Umsetzung beginnst.

Geduldig und methodisch vorgehen

Arbeite Schritt für Schritt und verliere nicht die Geduld, um das beste Ergebnis zu erzielen.

Probiere unsere Anleitungen aus!

Entdecke unsere Schritt-für-Schritt-Anleitungen von kostnix-web.de und teile Deine Erfahrungen mit uns. Lass uns wissen, wie sie Dir geholfen haben, Deine Computerprobleme zu lösen!