Wurden Deine Zugangsdaten ‚geleakt‘?

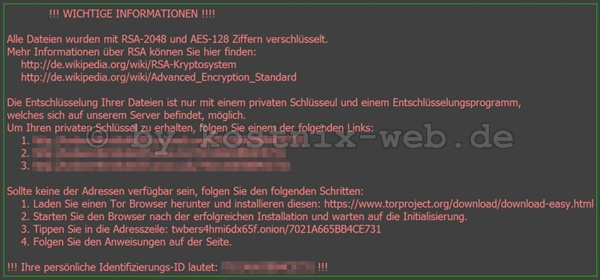

Dies ist eine Frage, die man in letzter Zeit immer häufiger hört. Insbesondere seitdem bekannt wurde, dass das Bundeskriminalamt im Juli 2017 auf eine Internet-Datenbank mit mehr als 500.000.000 geleakten Zugangsdaten gestoßen ist (siehe hier), also quasi auf gestohlene Online-Identitäten (Email-Adressen, Nutzernamen, Passwörter, Bankverbindungen, Kreditkartendaten, Adressen, etc.), geraten die Themen ‚Identitätsdiebstahl‘ oder ’sichere Passwörter‘ wieder in den Focus der Öffentlichkeit.

Aber was bedeutet die Frage denn genau? Was bedeutet ‚geleakt‘?

Nun, für das Wort ‚leak‘ oder eingedeutscht ‚leaken‘ gibt es eigentlich keine passende wörtliche Übersetzung. Es bedeutet hier in diesem Zusammenhang so viel wie das unautorisierte oder unerlaubte Weitergeben von Zugangsdaten.

Also ist die Frage: Wurden Deine Zugangsdaten anderen Personen bekannt und / oder weitergegeben?

Eine Frage, die durchaus beunruhigen kann, wenn man überlegt, zu welchen Internetangeboten solche Zugangsdaten benötigt werden: Das können beispielsweise Email-Dienste, Online-Shops, Online-Banking-Portale, Messenger- und Chatdienste oder das Soziale Netzwerk mit Angeboten wie Facebook, Google+, Twitter…. sein.

Und wie bekommt man jetzt eine Antwort auf diese Frage? Hier gibt es mehrere Möglichkeiten…..

Der Schutz eigener Daten gewinnt weiterhin an Bedeutung. Dies gilt insbesondere auch für den Austausch von persönlichen Daten im Internet.

Der Schutz eigener Daten gewinnt weiterhin an Bedeutung. Dies gilt insbesondere auch für den Austausch von persönlichen Daten im Internet.